Erreur de segmentation c; La plupart des langages de haut niveau (Perl, Python, Java) fournissent des messages de débogage tels que les suivants lorsqu’un programme tourne mal : quel type d’erreur s’est produit ? Comment ça marche, etc. Contrairement aux programmes écrits dans un langage compilé comme c ou c++, votre programme n’est pas sous le contrôle d’un interpréteur ou d’une machine virtuelle. En raison du manque de surveillance et d’analyse, vous ne pourrez pas apprendre de vos erreurs.

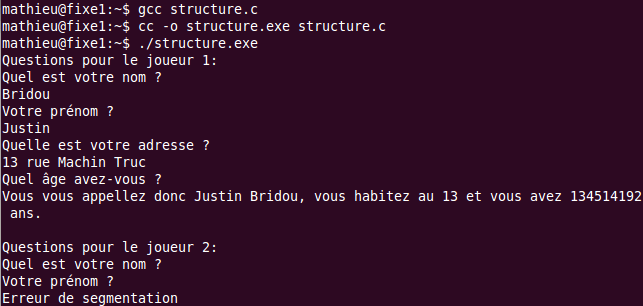

Un système d’exploitation contemporain (tel que Windows NT/2000/XP/Linux) alloue une certaine quantité de RAM à chaque application individuelle. Le système d’exploitation suspend le programme en cours s’il tente d’accéder à une zone mémoire qui ne lui appartient pas ou à une zone mémoire erronée (sous Linux : Erreur de segmentation)

Le matériel protégé par la mémoire informe le système d’exploitation (OS) que le logiciel a tenté d’accéder à une zone restreinte de la mémoire, ce qui a entraîné une erreur de segmentation (généralement abrégée en erreur de segmentation) ou une violation d’accès (une violation d’accès à la mémoire). C’est un problème courant qui affecte toutes les machines basées sur x86. Pour éviter que le problème ne se reproduise,

Erreur de segmentation c

le noyau du système d’exploitation prendra fréquemment des mesures pour notifier et transmettre l’erreur à l’application appropriée. Les processus peuvent installer un gestionnaire de signal personnalisé pour permettre l’auto-récupération, cependant, le gestionnaire de signal par défaut du système d’exploitation est utilisé dans la majorité des cas, ce qui entraîne l’arrêt inattendu du processus (un plantage du programme) et parfois un vidage de mémoire.

Le type le plus fréquent d’erreur logicielle basée sur C est la segmentation, qui se produit lorsqu’un accès mémoire de bas niveau est utilisé et qu’aucun contrôle de sécurité n’est en place. L’accès non autorisé à la mémoire virtuelle est la cause la plus courante de ces attaques, qui sont causées par des failles dans la façon dont les pointeurs sont utilisés pour cibler la mémoire virtuelle.

D’autres erreurs d’accès à la mémoire incluent les erreurs de bus,

qui peuvent se produire pour diverses raisons, mais deviennent beaucoup moins courantes. Les erreurs de bus sont le plus souvent causées par un adressage incorrect de la mémoire physique ou un accès mémoire mal aligné. ce sont des références mémoire que le matériel ne peut pas adresser, plutôt que des références que le processus n’est pas autorisé à adresser.

Toute la mémoire de l’ordinateur est accessible par une application en langage machine, par défaut. Avec les architectures 8 bits, la prépondérance des microcontrôleurs et les ordinateurs compatibles PC, c’était le cas (surtout sous DOS). Une application défectueuse, en revanche, a la capacité d’effacer toutes les données précédemment stockées, y compris les vôtres, les données sur le disque et le système d’exploitation.

En raison de l’absence d’une couche intermédiaire, il est difficile de fournir un contrôle logiciel pour empêcher les programmes écrits en langage machine d’agir de manière incorrecte. Les adresses mémoire envoyées sur le bus sont vérifiées pour être conformes aux paramètres établis dans les systèmes contemporains par un dispositif électrique, soit directement à l’intérieur du processeur, soit dans une unité supplémentaire appelée unité de gestion de la mémoire. Une “exception” est levée si elle n’est pas présente. Un message d’erreur est envoyé au système d’exploitation, qui tue le logiciel incriminé s’il n’obtient pas les bonnes commandes de l’utilisateur

Erreur de segmentation c

Le système d’exploitation alloue de la mémoire à une application en cours d’exécution. Cependant, les besoins de traitement du logiciel peuvent nécessiter l’utilisation de RAM supplémentaire pendant l’exécution. Une certaine quantité de RAM est alors demandée par le système d’exploitation. Le logiciel doit alors utiliser cette mémoire, en veillant à ne pas écrire ou lire au-delà de l’espace mémoire disponible.

La partie la plus difficile consiste à essayer de déterminer où vous vous trouvez lorsque vous utilisez cette mémoire. Il est possible que nous atteignions la limite de RAM sans nous en rendre compte, auquel cas le logiciel planterait. Un débordement de tampon est un terme pour cette situation.

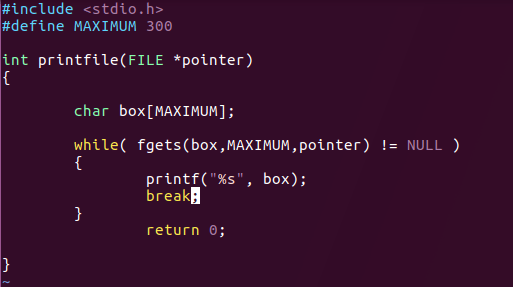

Une initialisation incorrecte du pointeur peut potentiellement conduire à une erreur de segmentation.

A l’aide de ce dernier, il est possible qu’une adresse non affectée au programme soit référencée dans n’importe quelle zone mémoire. De plus, les erreurs de segmentation du système d’exploitation, comme décrit précédemment.

Un défaut de page erroné est signalé par l’unité de gestion mémoire (MMU) suite à un accès illégal (si la mémoire concernée existe) (si la mémoire référencée n’existe pas). Cependant, il n’est pas toujours possible de faire la différence entre les erreurs de bus causées par de mauvaises adresses physiques et celles qui sont causées par une erreur logique.

Dans ce cas, le système d’exploitation identifie le problème et envoie un signal au processus incriminé, provoquant l’invocation du gestionnaire de signal. Un signal dont le nom diffère selon le système d’exploitation détecte un échec de segmentation. Les systèmes d’exploitation de type Unix, tels que Linux, envoient un signal connu sous le nom de SIGSEGV au processus incriminé (abrégé de violation de segmentation).

Tout d’abord, nous allons charger les symboles de débogage du logiciel dans le système. Par exemple, lorsqu’un programme a été construit, il peut être débogué en fournissant ses noms de fonction plutôt que son adresse, permettant au débogueur de localiser les erreurs en fournissant des noms plutôt que des adresses.

Les scénarios de vidage de mémoire peuvent fournir l’avertissement “Impossible d’atteindre le fichier de verrouillage” quile effectuer certaines tâches. Lorsque cela se produit, c’est parce que le système tente de lire un bloc de bits qui n’existe pas. Les fichiers binaires de certains programmes ont planté, ce qui a entraîné ce problème.

Votre système rencontrera un défaut de segmentation s’il tente d’accéder à une page de mémoire qui n’existe pas. Le vidage de mémoire se produit lorsqu’une section de code tente de lire et d’écrire dans un emplacement de mémoire en lecture seule ou non initialisé. Le fichier principal est la source la plus courante de Segfaults, et ils se produisent souvent lors des mises à niveau.

Les problèmes de segmentation peuvent être résolus à l’aide d’une interface de ligne de commande (CLI) ou d’une interface utilisateur graphique (GUI) (GUI). Même si la commande “apt” ne s’exécute pas à cause d’une erreur de segmentation, notre technique CLI fonctionnera toujours puisque nous avons un mécanisme d’interface graphique en place.

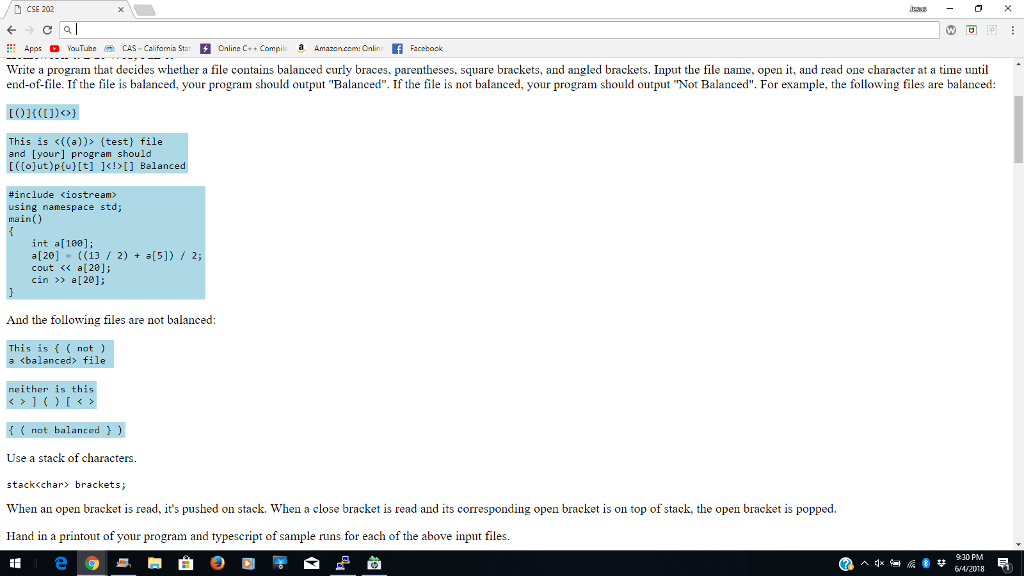

Pendant le processus de compilation, le binaire est divisé en plusieurs parties. Certains d’entre eux peuvent être modifiés, tandis que d’autres ne peuvent être que vus. Une erreur de segmentation peut se produire lors de l’écriture pour lire un seul article. La zone en lecture seule est souvent utilisée pour les littéraux de chaîne (GCC devrait la mettre dans “.rodata”). Ce composant est identifié par son pointeur de nom.

Il n’y a pas de sortie car votre logiciel se met en mémoire tampon et plante avant d’avoir la possibilité d’effacer sa mémoire tampon. Simplifiant les opérations d’E/S en stockant les données dans un tampon et en ne les vidant que lorsque cela est nécessaire plutôt que continuellement, la bibliothèque stdio fournit également des outils de formatage utiles comme printf(3). Les fonctions Stdio sont souvent utilisées dans des situations où aucune entrée ou sortie réelle ne se produit ; ils sont plutôt utilisés lorsque le tampon de sortie est plein (ou que le tampon d’entrée est vide).

La présente Norme internationale n’impose aucune restriction sur le comportement indéfini, par conséquent une erreur peut se produire avant même que le comportement indéfini ne commence, par exemple, avant le premier appel printf! Le comportement non défini n’est pas lié par la norme.